07-03-2017، 19:25

هکر به کسی گفته میشود که میتواند با یک روش سریع و هوشمندانه اعمالی مانند وارد شدن به سیستم، کنجکاوی در اطلاعات محرمانه و… را انجام دهد. هکر در واقع یک برنامهنویس کنجکاو است که صدمهای وارد نمیکند و حتی باعث تحکیم انتقالات میشود. در این مقاله قصد داریم تا به معرفی 10 سیستمعامل برتری که توسط هکرها مورد استفاده قرار میگیرند، بپردازیم. همهی این سیستمعاملها، مبتنی بر لینوکس هستند و در بین هکرها از محبوبیت خاصی برخوردارند.

بسیاری از ما، هکرها را به عنوان بیگانگانی در نظر میگیریم که قدرت زیادی در کنترل سیستمها و شبکههای کامپیوتری دارند و به همین منظور، شاید تنها دلیلی است که موجب علاقمندی بسیاری از نوجوانان به هکر بودن، شده است. اگر میخواهید تا به یک هکر زبده و ماهر تبدیل شوید، به ممارست و تمرین زیادی، نیاز دارید. یکی از اقداماتی که باید انجام دهید، یادگیری یک سیستم عامل موثر و قدرتمند است. البته، تمامی ابزارهای تست و نفوذ برای نسخههای مختلف لینوکس طراحی شدهاند. بنابراین واضح است که شما مجبورید تا از محیط ویندوز خارج شوید و شروع به یادگیری لینوکس کنید.

1- Kali Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

در میان 10 سیستمعامل برتر برای هکرها، kali Linux، در جایگاه اول قرار دارد. این سیستمعامل، توسط تیم نفوذ امنیتی سازندگان بک ترک، ایجاد شد. در 13 مارس 2013، kali 1.0.0 منتشر شد و بعدها آپدیتهای بسیاری از آن در اختیار کاربران، قرار گرفت. آخرین نسخهی کالی، Kali 2.0 است که در 11 آگوست 2015 منتشر شده است. این سیستمعامل در بسیاری از پلتفرمها مانند VMware ،virtual box ،Raspberry Pi قابل اجرا است. این سیستمعامل به طور گسترده به دلیل وجود ابزارهای رایگان و فروان، توسط هکرها، برای انجام تست نفوذ مورد استفاده قرار میگیرد. این سیستمعامل حاوی ابزارهای بسیاری برای انجام یک هدف واحد مثل sniffing و spoofing، مهندسی معکوس، شکستن رمزعبور، Hک سختافزار، گزارشگیری و… است. میتوانید لیست کامل ابزارهای موجود در کالی لینوکس را در وب سایت رسمی آن، به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://tools.kali.org/tools-listing بررسی کنید. به منظور کسب اطلاعات بیشتر میتوانید به وب سایت رسمی کالی لینوکس به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://www.kali.org مراجعه کنید.

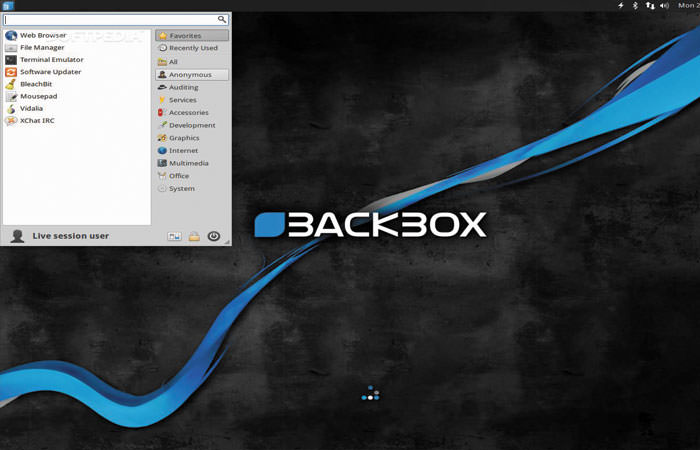

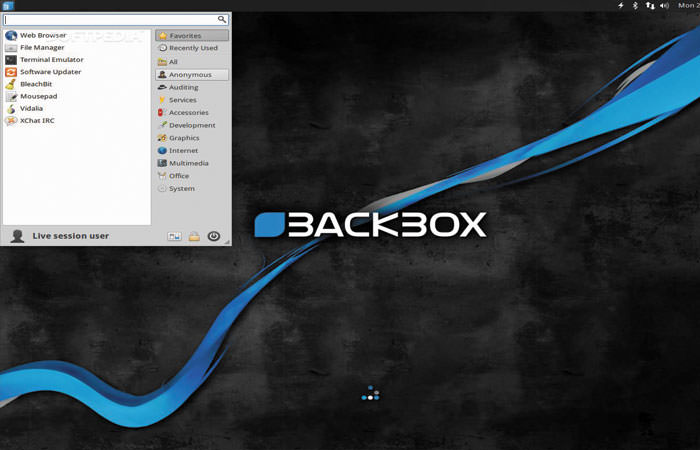

2- Backbox Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Backbox Linux دومین سیستمعامل برتر برای هکرها است. آخرین نسخهی منتشر شدهی Backbox Linux، نسخهی BackBox Linux 4.6 – i386 است که در 26 می 2016 منتشر شد. این سیستمعامل ابزاری مناسب برای افرادی است که قصد دارند خودشان تستهای مربوط به نفوذ و ارزیابیهای امنیتی را انجام دهند. این نسخه، کاملترین نسخهی کاربری لینوکس است که حاوی نرمافزارهای استاندارد بسیار خوبی است. این سیستمعامل در محیط دسکتاپ مبتنی بر Xfce window manager، قابل اجرا است که همین امر باعث شده تا این سیستمعامل به سیستمعاملی استاندارد، ساده و کم حجم، تبدیل شود. بک باکس نیز مخازن نرمافزاری مربوط به خود را دارد.

برای کسب اطلاعات بیشتر میتوانید به وب سایت رسمی این سیستمعامل به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://backbox.org مراجعه کنید.

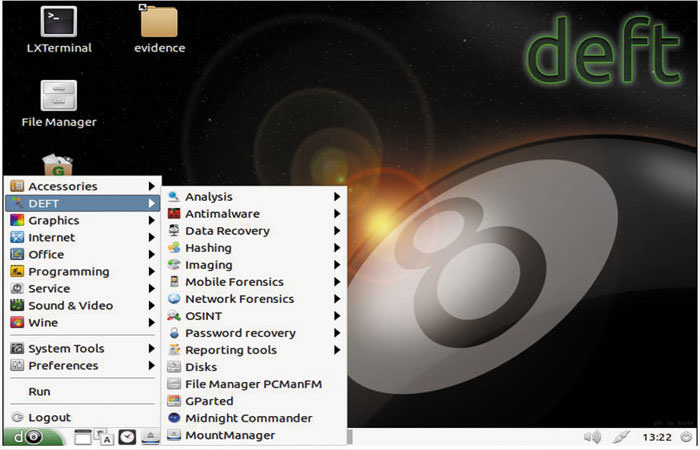

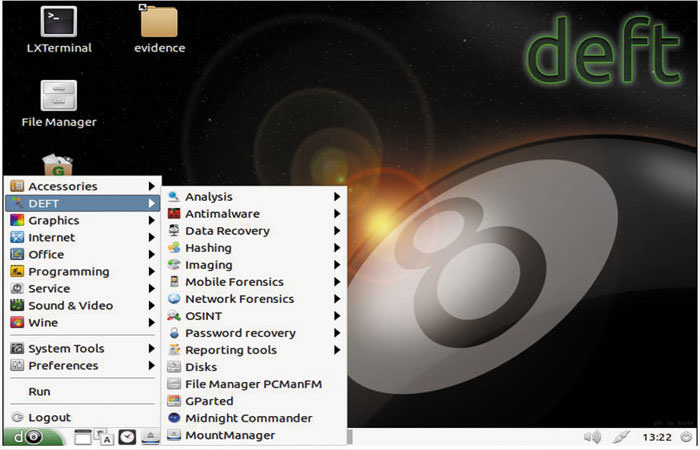

3- DEFT

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

DEFT نیز یک نسخهی توزیع شده از لینوکس است که بر اساس لوبونتو ( Lubuntu ) و Ubuntu Desktop ایجاد شده و حاوی بهترین برنامههای اوپن سورس و رایگان اختصاصی برای واکنشهای سریع، هوش سایبری و متخصصان عیب یابی کامپیوتری است و برای مقاصد نظامی، اجرای قانون، اهداف امنیتی و ممیزهای IT، مورد استفاده قرار میگیرد و حاوی ابزارهای بسیاری است که میتوان از آنها در موارد گوناگونی مانند گزارشگیری، جاسوسی ((Open-Source INTelligence (OSINT)، ابزارهای بازیابی رمزعبور، ابزارهای قانونی شبکه و بسیاری دیگر استفاده کرد. میتوانید لیست کامل این پکیجها را در وب سایت رسمی DEFT و در قسمت دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.deftlinux.net/package-list/ ببینید.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.deftlinux.net/ مراجعه کنید.

4- Cyborg

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

از پیشرفتهترین، قدرتمندترین و در عین حال زیباترین نسخهی توزیع شدهی لینوکس برای تست نفوذ است و حاوی آخرین مجموعه ابزارهایی است که برای هکرهای قانونمند و کارشناسان امنیت سایبری بسیار کاربردی هستند. این سیستمعامل شامل بیش از 700 ابزار به همراه ابزارهای اختصاصی و منویی برای امنیت تلفنهای همراه و تجزیه و تحلیل نرمافزارهای مخرب است. در نتیجه، مقایسهی این سیستمعامل با سیستمعامل کالی لینوکس بسیار ساده است. Cyborg سیستمعامل جدیدی به شمار میرود که بر اساس اوبوتنو ایجاد شده است. این نسخه از لینوکس نیز قطعا یکی از بهترین سیستمعاملهای مورد استفادهی هکرها است و به همین جهت در رتبهی چهارم این لیست قرار گرفته است. میتوانید با مراجعه به آدرس دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://cyborg.ztrela.com/tools/ لیست کامل ابزارهای تست نفوذ موجود در این سیستمعامل را مشاهده کنید.

جهت کسب اطلاعات بیشتر به وب سایت رسمی این سیستم عامل به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://cyborg.ztrela.com/ مراجعه کنید.

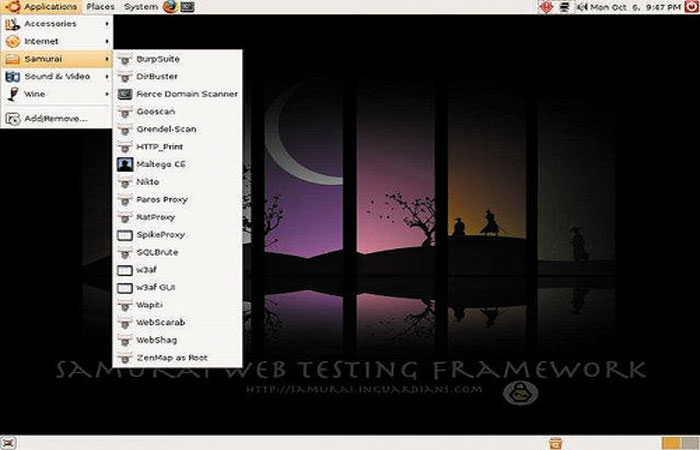

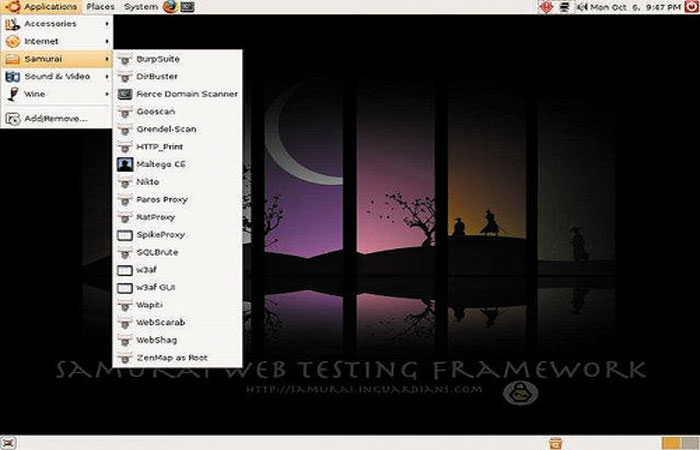

5- Samurai Web Testing Framework

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

The Samurai Web Testing Framework، محیط از پیش پیکربندی شدهی لینوکس است که در ابتدا به عنوان یک محیط وب pen-testing مورد استفاده قرار میگرفت. این سیستمعامل شامل بهترین ابزارهای اوپن سورس و رایگانی است که میتواند در مواردی نظیر حمله به وب سایتها و انجام آزمایشهای مختلف در این زمینه مورد استفاده قرار گیرد. به علاوه، شامل تمامی ابزارهای مورد نیاز در مراحل چهارگانهی یک web pen-test است.

در Samurai Web Testing Framework، ابزارهایی مانند Fierce domain scanner و Maltego وجود دارند و برای نقشهبرداری، ابزارهایی مانند WebScarab و ratproxy در اختیار ماست و ما میتوانیم متناسب با نیازمان آنها را انتخاب کنیم. این ابزارها میتوانند شامل w3af و burp، BeEF و AJAXShell و… باشند. در این CD علاوه بر موارد ذکر شده، یک wiki از پیش طراحی شده نیز وجود دارد که میتوان از آن، برای ذخیره سازی اطلاعات در طول pen-test استفاده کرد.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://samurai.inguardians.com/ مراجعه کنید.

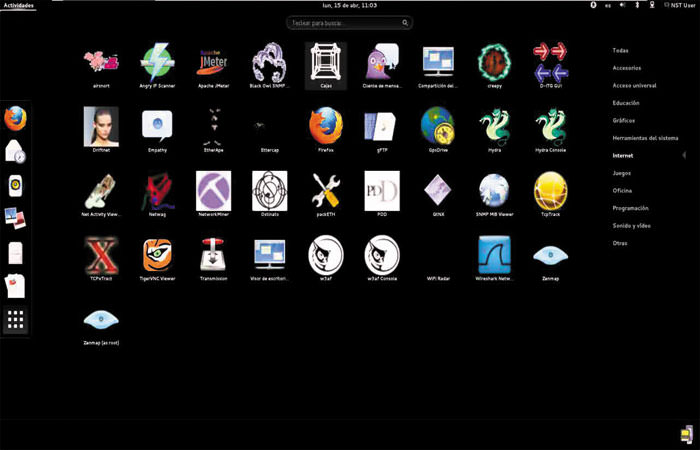

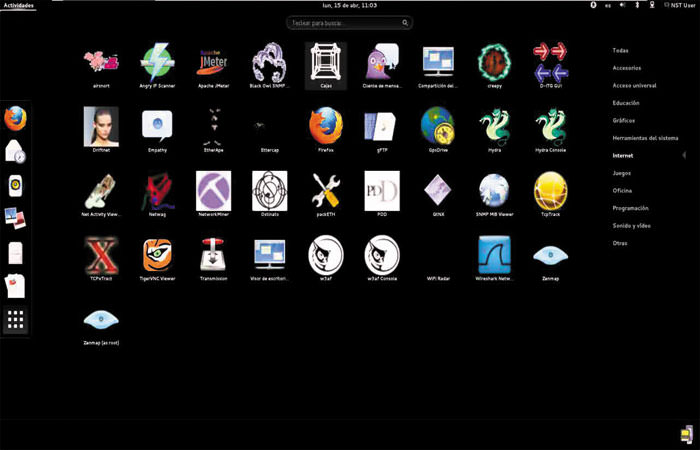

6- Network Security Tool kit

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Network Security Toolkit (NST) یک CD با قابلیت بوت است که براساس نسخهی توزیع شدهی Fedora ایجاد شده است. این بستهی ابزاری برای ایجاد دسترسی آسان به بهترین نوع از اپلیکیشنهای امنیت شبکهی اوپن سورس، طراحی شده و میتوان آن را در اغلب پلتفرمهای x86 اجرا کرد. هدف اصلی از توسعهی این ابزار، ایجاد مدیریت امنیتی برای شبکه به همراه مجموعهی عظیمی از ابزارهای امنیت شبکهی اوپن سورس بوده است. چیزی که در مورد NST جذابیت دارد این است که، ما میتوانیم اغلب سیستمهای x86 ( پنتیوم 2 و بالاتر ) را به یک سیستم طراحی شده برای تحلیل ترافیک شبکه، تشخیص نفوذ، تولید بستهی شبکه، نظارت بر شبکههای بیسیم، یک سرور سیستم خدمات مجازی یا یک اسکنر میزبان یا شبکهی غیر واقعی، منتقل کنیم.

برای کسب اطلاعات تکمیلی به وب سایت رسمی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.networksecuritytoolkit.org/nst/index.html مراجعه کنید.

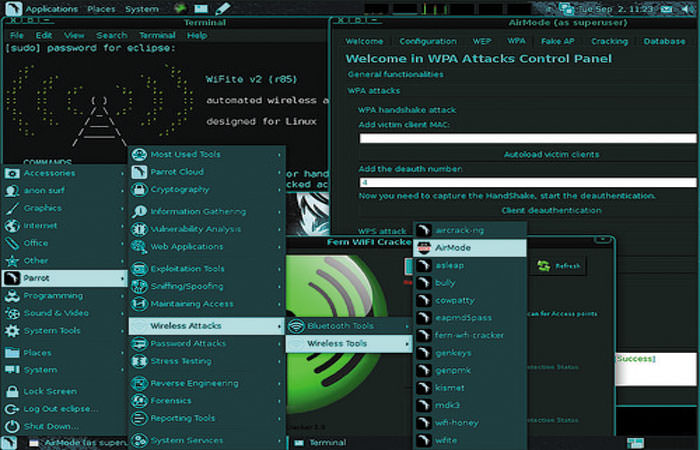

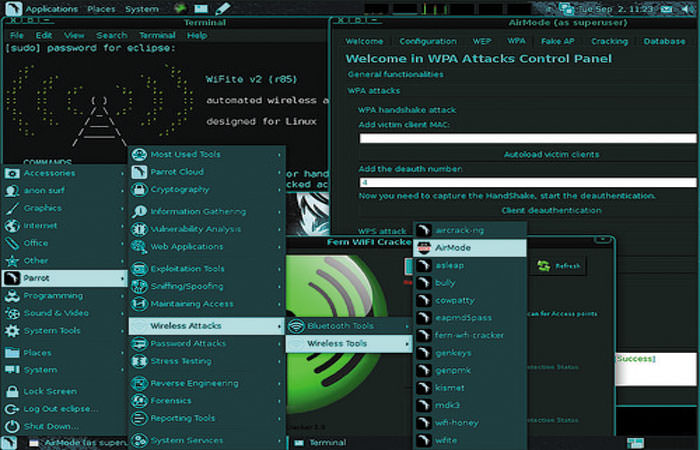

7- Parrot-sec Forensic OS

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Parrot Security OS، سیستمعاملی است که به وسیلهی Frozenbox Network، توسعه یافت و برای انجام آزمایشات امنیتی و نفوذ و تحلیل قانونی یا ناشناس بودن در وب، طراحی شده است. Parrot Security از محیط Mate Desktop استفاده میکند که موجب افزیش سرعت این سیستم عامل نیز شده است. این سیستمعامل در ظاهر شبیه به یک نسخهی توزیع شدهی مبتنی بر Debian و از نظر کارآیی، شبیه Kali Linux است چون کارکنان Frozen Network برای ایجاد این سیستمعامل از مخزن دادههای Kali استفاده کردند. این سیستمعامل یک نسخهی توزیع شده با قابلیت بوت است و به خوبی از طریق یک سی دی بوت، قابل اجرا است.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://www.parrotsec.org/ مراجعه کنید.

8- NodeZero

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

NodeZero نسخهی توزیع شدهای از Ubuntu است که برای تست نفوذ مورد استفاده قرار میگیرد. این سیستمعامل از مخازن اوبونتو استفاده میکند. در نتیجه هر وقت که اوبونتو پچی را برای رفع نقصهای موجود در آن منتشر کند، میتوانید از آپدیتهای سیستمی یا آپگریدهای منتشر شده، مطلع شوید. یکی از دلایل محبوبیت Nodezero، وجود THC IPV6 Attack Toolkit است که شامل ابزارهایی مانند live6 ، detect-new-ip6، dnsdict6، dos-new-ip6، fake-advertise6، fake-mipv6، fake_mld6، fake_router6، implementation6، implementation6d، parasite6، recon6، redir6، rsmurf6، sendpees6، smurf6، toobig6 و trace6 است. Node Zero رسما به عنوان Ubuntu Pentest Edition شناخته میشود و اولین Ubuntu/Gnome مبتنی بر توزیع pen testing به شمار میرود که منتشر شده است.

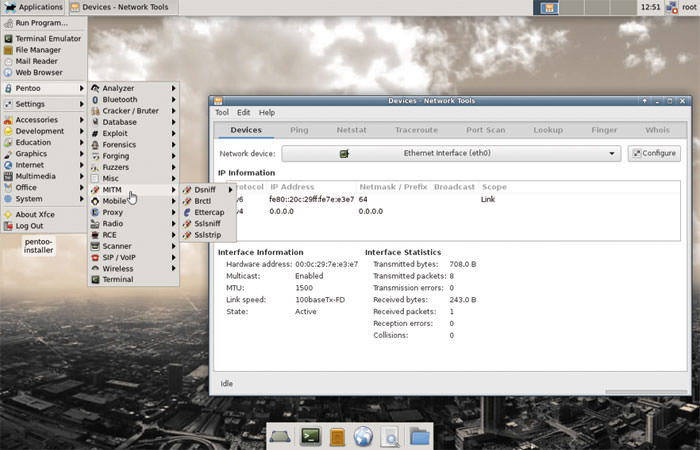

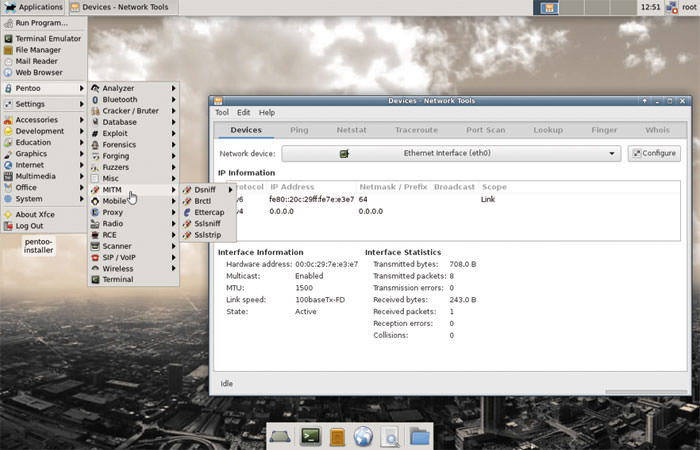

9- Pentoo

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Pentoo متمرکز بر یک سی دی با قابلیت بوت مبتنی بر Gentoo است. به گفتهی توسعه دهندگان این سیستمعامل، Pentoo در واقع Gentoo است در پوشش pentoo. بنابراین اگر از pentoo استفاده میکنید، این نسخه برای شما ساخته شده است. در صفحهی ابتدایی وب سایت این سیستمعامل، کرنال و برخی از ابزارهای سفارشی از جمله یک کرنال Hardened به همراه پچهای aufs، پشتهی ackported Wifi از آخرین نسخهی پایدار کرنال منتشر شده، ماژول پشتیبانی ala slax، XFCE4 wm و Cuda/OPENCL پشتیبانی فعال با ابزارهای توسعه یافته، را میتوانید مشاهده کنید.

10- Arch Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Arch Linux نسخهی توزیع شدهی لینوکس برای کامپیوترهای مبتنی بر IA-32 و معماریهای x86-64 است و عمدتا از نرمافزارهای اوپن سورس و رایگان تشکیل شده و از مشارکتهای گروهی، پشتیبانی میکند.

امکانات Arch Linux:

بسیاری از ما، هکرها را به عنوان بیگانگانی در نظر میگیریم که قدرت زیادی در کنترل سیستمها و شبکههای کامپیوتری دارند و به همین منظور، شاید تنها دلیلی است که موجب علاقمندی بسیاری از نوجوانان به هکر بودن، شده است. اگر میخواهید تا به یک هکر زبده و ماهر تبدیل شوید، به ممارست و تمرین زیادی، نیاز دارید. یکی از اقداماتی که باید انجام دهید، یادگیری یک سیستم عامل موثر و قدرتمند است. البته، تمامی ابزارهای تست و نفوذ برای نسخههای مختلف لینوکس طراحی شدهاند. بنابراین واضح است که شما مجبورید تا از محیط ویندوز خارج شوید و شروع به یادگیری لینوکس کنید.

1- Kali Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

در میان 10 سیستمعامل برتر برای هکرها، kali Linux، در جایگاه اول قرار دارد. این سیستمعامل، توسط تیم نفوذ امنیتی سازندگان بک ترک، ایجاد شد. در 13 مارس 2013، kali 1.0.0 منتشر شد و بعدها آپدیتهای بسیاری از آن در اختیار کاربران، قرار گرفت. آخرین نسخهی کالی، Kali 2.0 است که در 11 آگوست 2015 منتشر شده است. این سیستمعامل در بسیاری از پلتفرمها مانند VMware ،virtual box ،Raspberry Pi قابل اجرا است. این سیستمعامل به طور گسترده به دلیل وجود ابزارهای رایگان و فروان، توسط هکرها، برای انجام تست نفوذ مورد استفاده قرار میگیرد. این سیستمعامل حاوی ابزارهای بسیاری برای انجام یک هدف واحد مثل sniffing و spoofing، مهندسی معکوس، شکستن رمزعبور، Hک سختافزار، گزارشگیری و… است. میتوانید لیست کامل ابزارهای موجود در کالی لینوکس را در وب سایت رسمی آن، به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://tools.kali.org/tools-listing بررسی کنید. به منظور کسب اطلاعات بیشتر میتوانید به وب سایت رسمی کالی لینوکس به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://www.kali.org مراجعه کنید.

2- Backbox Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Backbox Linux دومین سیستمعامل برتر برای هکرها است. آخرین نسخهی منتشر شدهی Backbox Linux، نسخهی BackBox Linux 4.6 – i386 است که در 26 می 2016 منتشر شد. این سیستمعامل ابزاری مناسب برای افرادی است که قصد دارند خودشان تستهای مربوط به نفوذ و ارزیابیهای امنیتی را انجام دهند. این نسخه، کاملترین نسخهی کاربری لینوکس است که حاوی نرمافزارهای استاندارد بسیار خوبی است. این سیستمعامل در محیط دسکتاپ مبتنی بر Xfce window manager، قابل اجرا است که همین امر باعث شده تا این سیستمعامل به سیستمعاملی استاندارد، ساده و کم حجم، تبدیل شود. بک باکس نیز مخازن نرمافزاری مربوط به خود را دارد.

برای کسب اطلاعات بیشتر میتوانید به وب سایت رسمی این سیستمعامل به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://backbox.org مراجعه کنید.

3- DEFT

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

DEFT نیز یک نسخهی توزیع شده از لینوکس است که بر اساس لوبونتو ( Lubuntu ) و Ubuntu Desktop ایجاد شده و حاوی بهترین برنامههای اوپن سورس و رایگان اختصاصی برای واکنشهای سریع، هوش سایبری و متخصصان عیب یابی کامپیوتری است و برای مقاصد نظامی، اجرای قانون، اهداف امنیتی و ممیزهای IT، مورد استفاده قرار میگیرد و حاوی ابزارهای بسیاری است که میتوان از آنها در موارد گوناگونی مانند گزارشگیری، جاسوسی ((Open-Source INTelligence (OSINT)، ابزارهای بازیابی رمزعبور، ابزارهای قانونی شبکه و بسیاری دیگر استفاده کرد. میتوانید لیست کامل این پکیجها را در وب سایت رسمی DEFT و در قسمت دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.deftlinux.net/package-list/ ببینید.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.deftlinux.net/ مراجعه کنید.

4- Cyborg

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

از پیشرفتهترین، قدرتمندترین و در عین حال زیباترین نسخهی توزیع شدهی لینوکس برای تست نفوذ است و حاوی آخرین مجموعه ابزارهایی است که برای هکرهای قانونمند و کارشناسان امنیت سایبری بسیار کاربردی هستند. این سیستمعامل شامل بیش از 700 ابزار به همراه ابزارهای اختصاصی و منویی برای امنیت تلفنهای همراه و تجزیه و تحلیل نرمافزارهای مخرب است. در نتیجه، مقایسهی این سیستمعامل با سیستمعامل کالی لینوکس بسیار ساده است. Cyborg سیستمعامل جدیدی به شمار میرود که بر اساس اوبوتنو ایجاد شده است. این نسخه از لینوکس نیز قطعا یکی از بهترین سیستمعاملهای مورد استفادهی هکرها است و به همین جهت در رتبهی چهارم این لیست قرار گرفته است. میتوانید با مراجعه به آدرس دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://cyborg.ztrela.com/tools/ لیست کامل ابزارهای تست نفوذ موجود در این سیستمعامل را مشاهده کنید.

جهت کسب اطلاعات بیشتر به وب سایت رسمی این سیستم عامل به نشانی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://cyborg.ztrela.com/ مراجعه کنید.

5- Samurai Web Testing Framework

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

The Samurai Web Testing Framework، محیط از پیش پیکربندی شدهی لینوکس است که در ابتدا به عنوان یک محیط وب pen-testing مورد استفاده قرار میگرفت. این سیستمعامل شامل بهترین ابزارهای اوپن سورس و رایگانی است که میتواند در مواردی نظیر حمله به وب سایتها و انجام آزمایشهای مختلف در این زمینه مورد استفاده قرار گیرد. به علاوه، شامل تمامی ابزارهای مورد نیاز در مراحل چهارگانهی یک web pen-test است.

در Samurai Web Testing Framework، ابزارهایی مانند Fierce domain scanner و Maltego وجود دارند و برای نقشهبرداری، ابزارهایی مانند WebScarab و ratproxy در اختیار ماست و ما میتوانیم متناسب با نیازمان آنها را انتخاب کنیم. این ابزارها میتوانند شامل w3af و burp، BeEF و AJAXShell و… باشند. در این CD علاوه بر موارد ذکر شده، یک wiki از پیش طراحی شده نیز وجود دارد که میتوان از آن، برای ذخیره سازی اطلاعات در طول pen-test استفاده کرد.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://samurai.inguardians.com/ مراجعه کنید.

6- Network Security Tool kit

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Network Security Toolkit (NST) یک CD با قابلیت بوت است که براساس نسخهی توزیع شدهی Fedora ایجاد شده است. این بستهی ابزاری برای ایجاد دسترسی آسان به بهترین نوع از اپلیکیشنهای امنیت شبکهی اوپن سورس، طراحی شده و میتوان آن را در اغلب پلتفرمهای x86 اجرا کرد. هدف اصلی از توسعهی این ابزار، ایجاد مدیریت امنیتی برای شبکه به همراه مجموعهی عظیمی از ابزارهای امنیت شبکهی اوپن سورس بوده است. چیزی که در مورد NST جذابیت دارد این است که، ما میتوانیم اغلب سیستمهای x86 ( پنتیوم 2 و بالاتر ) را به یک سیستم طراحی شده برای تحلیل ترافیک شبکه، تشخیص نفوذ، تولید بستهی شبکه، نظارت بر شبکههای بیسیم، یک سرور سیستم خدمات مجازی یا یک اسکنر میزبان یا شبکهی غیر واقعی، منتقل کنیم.

برای کسب اطلاعات تکمیلی به وب سایت رسمی دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

http://www.networksecuritytoolkit.org/nst/index.html مراجعه کنید.

7- Parrot-sec Forensic OS

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Parrot Security OS، سیستمعاملی است که به وسیلهی Frozenbox Network، توسعه یافت و برای انجام آزمایشات امنیتی و نفوذ و تحلیل قانونی یا ناشناس بودن در وب، طراحی شده است. Parrot Security از محیط Mate Desktop استفاده میکند که موجب افزیش سرعت این سیستم عامل نیز شده است. این سیستمعامل در ظاهر شبیه به یک نسخهی توزیع شدهی مبتنی بر Debian و از نظر کارآیی، شبیه Kali Linux است چون کارکنان Frozen Network برای ایجاد این سیستمعامل از مخزن دادههای Kali استفاده کردند. این سیستمعامل یک نسخهی توزیع شده با قابلیت بوت است و به خوبی از طریق یک سی دی بوت، قابل اجرا است.

برای کسب اطلاعات بیشتر به دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

https://www.parrotsec.org/ مراجعه کنید.

8- NodeZero

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

NodeZero نسخهی توزیع شدهای از Ubuntu است که برای تست نفوذ مورد استفاده قرار میگیرد. این سیستمعامل از مخازن اوبونتو استفاده میکند. در نتیجه هر وقت که اوبونتو پچی را برای رفع نقصهای موجود در آن منتشر کند، میتوانید از آپدیتهای سیستمی یا آپگریدهای منتشر شده، مطلع شوید. یکی از دلایل محبوبیت Nodezero، وجود THC IPV6 Attack Toolkit است که شامل ابزارهایی مانند live6 ، detect-new-ip6، dnsdict6، dos-new-ip6، fake-advertise6، fake-mipv6، fake_mld6، fake_router6، implementation6، implementation6d، parasite6، recon6، redir6، rsmurf6، sendpees6، smurf6، toobig6 و trace6 است. Node Zero رسما به عنوان Ubuntu Pentest Edition شناخته میشود و اولین Ubuntu/Gnome مبتنی بر توزیع pen testing به شمار میرود که منتشر شده است.

9- Pentoo

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Pentoo متمرکز بر یک سی دی با قابلیت بوت مبتنی بر Gentoo است. به گفتهی توسعه دهندگان این سیستمعامل، Pentoo در واقع Gentoo است در پوشش pentoo. بنابراین اگر از pentoo استفاده میکنید، این نسخه برای شما ساخته شده است. در صفحهی ابتدایی وب سایت این سیستمعامل، کرنال و برخی از ابزارهای سفارشی از جمله یک کرنال Hardened به همراه پچهای aufs، پشتهی ackported Wifi از آخرین نسخهی پایدار کرنال منتشر شده، ماژول پشتیبانی ala slax، XFCE4 wm و Cuda/OPENCL پشتیبانی فعال با ابزارهای توسعه یافته، را میتوانید مشاهده کنید.

10- Arch Linux

دیدن لینک ها برای شما امکان پذیر نیست. لطفا ثبت نام کنید یا وارد حساب خود شوید تا بتوانید لینک ها را ببینید.

Arch Linux نسخهی توزیع شدهی لینوکس برای کامپیوترهای مبتنی بر IA-32 و معماریهای x86-64 است و عمدتا از نرمافزارهای اوپن سورس و رایگان تشکیل شده و از مشارکتهای گروهی، پشتیبانی میکند.

امکانات Arch Linux:

- Arch Linux از بستهی مدیریتی خود با نام Pacman استفاده میکند که با استفاده از آن، پکیجهای سادهی باینری را با یک پکیج سیستمی به منظور استفادهی هرچه راحتتر، ترکیب میکند.

- Arch Linux از یک سیستم “rolling release” استفاده میکند که امکان نصب یکجا و ارتقاء دائمی نرمافزاری را ایجاد میکند.

- Arch تلاش میکند تا در صورت امکان، پکیجهای خود را به نرمافزارهای اصلی بالادستی نزدیک کند.

بازی آنلاین

بازی آنلاین آپلود عکس

آپلود عکس

![[-] [-]](http://www.flashkhor.com/forum/images/collapse.gif)